Що таке DDoS‑атака

Визначення

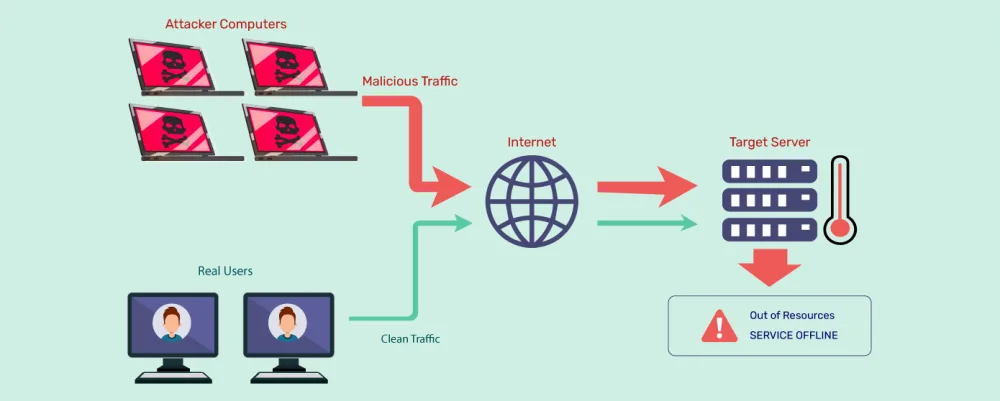

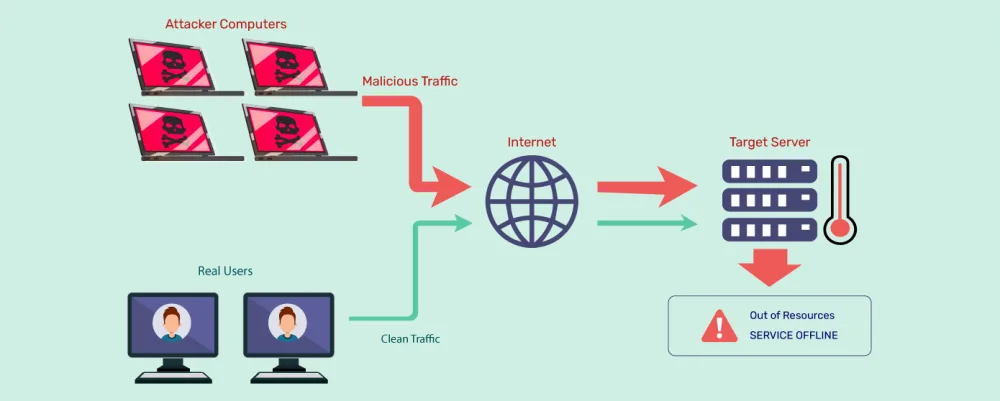

DDoS (розподілена відмова в обслуговуванні) — це кібератака, під час якої зловмисники намагаються вивести з ладу систему, сервер або сайт, перенавантажуючи їх величезним обсягом трафіку з тисяч або навіть мільйонів джерел одночасно.Ціль — зробити ресурс недоступним для справжніх користувачів.

Fortinet визначає DDoS як атаку, яка «floods a server with internet traffic to prevent users from accessing connected online services and sites». Fortinet

Історія та контекст

Перші DoS-атаки з’явилися вже в 1990-х роках, коли з’явилися інтернет-сервери загального доступу. З розвитком мереж і пристроїв, збільшенням кількості пов’язаних пристроїв (IoT) та автоматизації, атаки стали більш масованими — і саме DDoS став «інструментом» вибору для зловмисників.

Як працює DDoS

Мережевий рівень vs прикладний

Ботнети, зомбі, зловмисне ПО

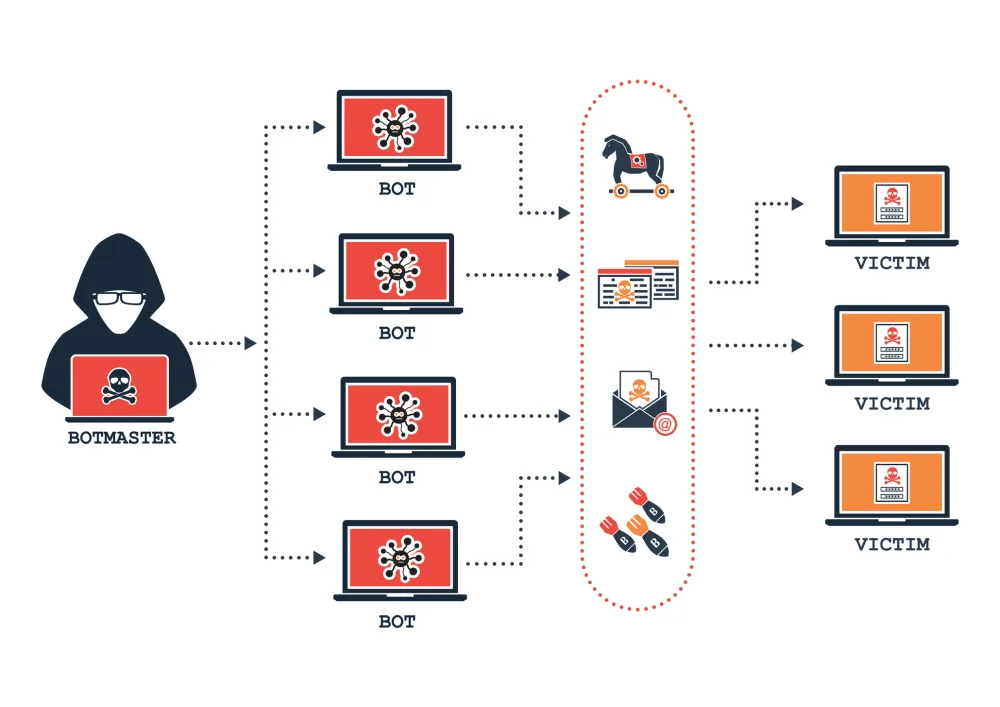

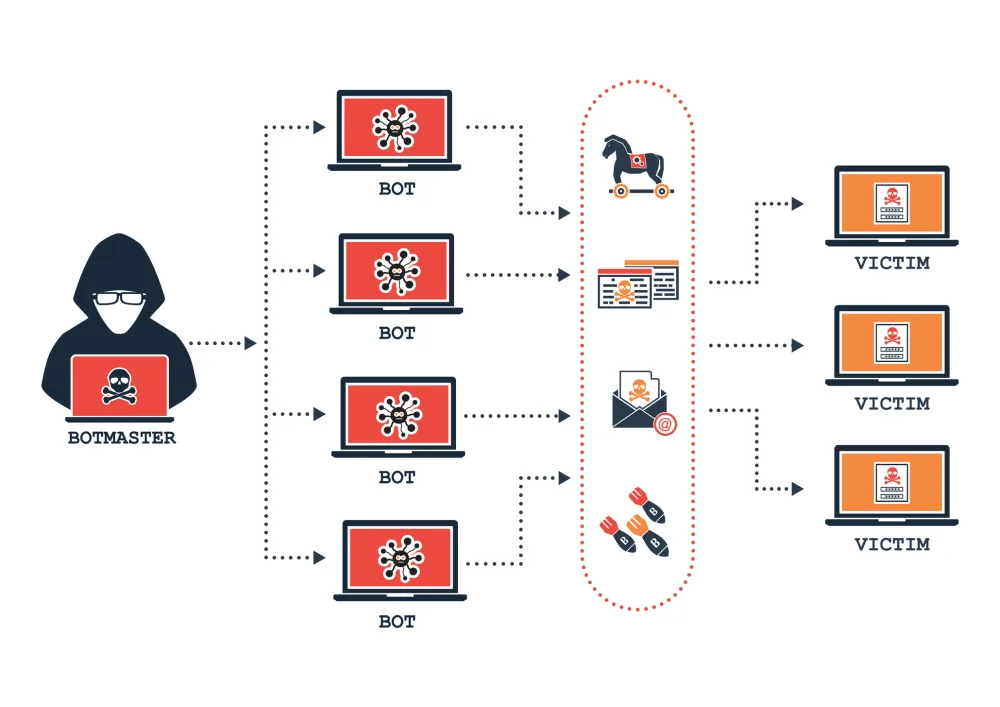

Основний інструмент DDoS — ботнет. Зловмисник заражає пристрої (комп’ютери, роутери, IoT), встановлює на них контрольний код (бот), потім керує ними централізовано. Під час атаки ботнет надсилає запити до цілі з багатьох джерел — що робить відбиття атаки набагато складнішим.

Типи DDoS‑атак

Коли дивитися через призму OSI-моделі й природи атаки, виділяють:

Волюметричні (об’ємні) атаки

Атаки, спрямовані на заповнення всієї пропускної здатності між атакуючим і жертвою. Наприклад, DNS амліфікація — коли зловмисник подає запит до відкритого DNS-сервера з підробленою IP-адресою цілі, сервер відправляє відповідь на жертву, яка отримує «ампліфікацію» трафіку. Fortinet

Протокольні атаки

На них атакуються ресурси мережевих елементів (серверів, маршрутизаторів, брандмауерів). Наприклад, SYN-флуд: зловмисник надсилає безліч запитів на встановлення з’єднання TCP, але не доводить їх до завершення. Сервер витрачає ресурси на очікування завершення з’єднань.

Атаки на рівні додатків (Layer 7)

Ці атаки зосереджені на логіці веб-додатків і серверів. Наприклад, HTTP-флуд, коли надсилаються численні запити до сторінок сайту або API з метою навантажити саме прикладний шар.

Гібридні атаки

Поєднання двох чи більше типів атак водночас. Наприклад, починається волюметричною атакою, а потім додається HTTP-флуд, щоб «проколоти» усі рівні захисту.